人の心の弱いところを狙う [トピックス]

|

Emotet(エモテット)

Emotetとは? 広がる危険性といま行うべき対策 東京五輪開催を目前に控えた今、強力に進化したマルウェアの被害が拡大中! 中でも、さまざまなマルウェアの感染・拡散を行う土台となりうるEmotetが猛威を振るっています。 Emotetは感染を広げるため、ユーザーが保存している過去のメールを利用して、悪質なコードを埋め込んだWordファイルを添付して送ります。 そのため受信者は、メールの返事だと勘違いして開封し、さらにはメールに添付されている攻撃コードを含んだWordファイルをクリックしてしまい、結果として感染してしまいます。 このような巧妙な感染の戦略をとっているのです。 通信大手!?の私の社内でも、Emotet感染によるものと思われる、成りすましメールが確認されています |

| Emotet(エモテット)の感染被害拡大中! | |||||||||

| 昨年10月以降、国内にてEmotet(エモテット)の感染事例が急増しています。感染経路は主にメールですが、従来のばらまき型とは別に、感染端末から窃取したメールに対する返信の形で、攻撃メールを送信するなど、その手口が巧妙化しています。 | |||||||||

| ◆Emotet(エモテット)の概要 | |||||||||

|

|||||||||

| 攻撃者は、企業や組織内関係者を装ったり、既に窃取したメール情報から返信の形で攻撃用メールを送信します。 メールにはWord・PDFファイルが添付されていたり、Wordファイルをダウンロードするためのリンクが含まれています。メールを受信しただけでは感染しませんが、受信者が、これらのファイルを開き、マクロを有効(コンテンツの有効化等)にしてしまうと、攻撃者側への接続が発生し、最終的にはEmotet(エモテット)がダウンロードされ実行されます。 |

|||||||||

|

|||||||||

| 感染後のEmotet(エモテット)は、攻撃者側から自身をアップデートさせ、追加機能をダウンロードし、機能を拡張させることもできます。 また、メール内容・設定情報・各種認証情報を窃取し、攻撃者側に送信します。窃取したメール情報を利用して自身を第三者に送付したり、窃取した認証情報を利用して同一ネットワーク内のコンピュータに自己を拡散させます。 |

|||||||||

| ◆Emotet(エモテット)による実被害 | |||||||||

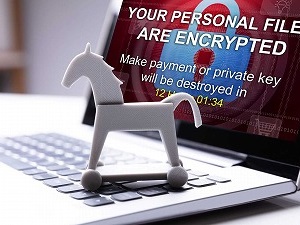

| 感染端末からメール内容やメールアドレス等の情報が漏えいすることにより、漏えいしたアドレス帳に搭載されていた全てのメールアカウントが、マルウェア拡散メールの発信元になります。一度、漏えいした場合、メール自体の発信を止めることはできません。 自己拡散機能や拡張機能を持っていることから、不正送金マルウェアやランサムウェアに2次感染するおそれがあります。さらに、感染に気付かず、感染被害が広範囲に及んだ場合、ランサムウェア等のマルウェアによって、感染させられたコンピュータが一斉に機能停止に陥るおそれもあります。 |

|||||||||

| ◆Emotet(エモテット)に感染しないために | |||||||||

|

|||||||||

|

|||||||||

| ◆Emotet(エモテット)に感染してしまったら | |||||||||

|

|||||||||

詳しくはこちらも(↓Click!) 一般社団法人JPCERTコーディネーションセンター (マルウェアEmotetの感染に関する注意喚起) |

2020-01-08 10:20

コメント(0)

コメント 0